🐙NextAuth.jsを使って、ORCID・The Open Science Framework・ GakuNin RDMの認証を行う

NextAuth.jsを使って、ORCID・The Open Science Framework・ GakuNin RDMの認証を行う

nextjsnextauthoauthoauth2

NextAuth.jsを使って、ORCID・The Open Science Framework・ GakuNin RDMの認証を行う

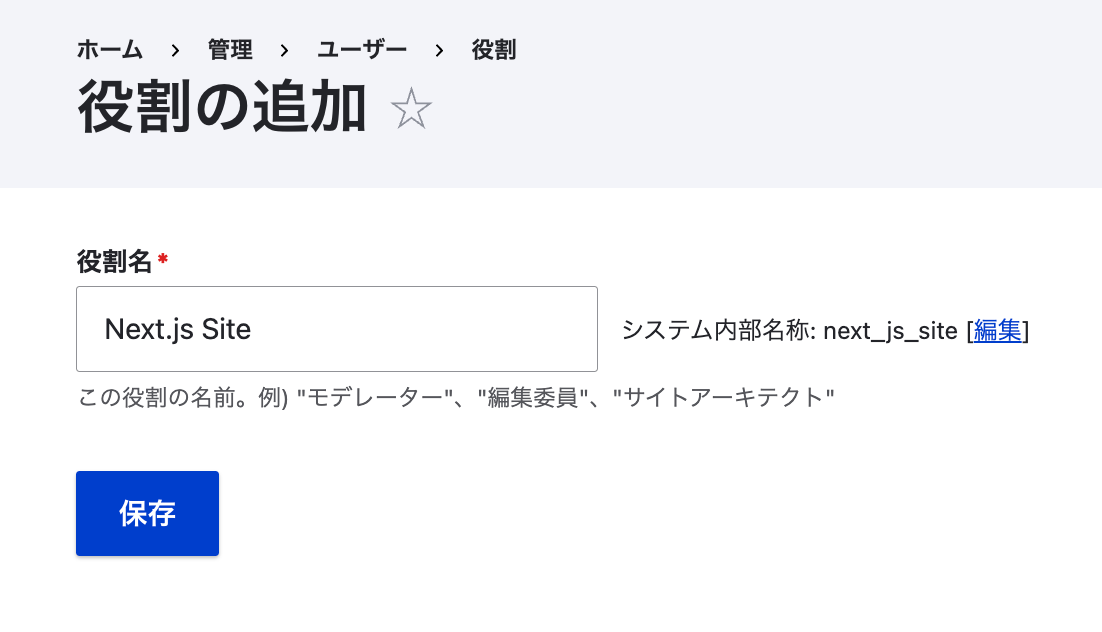

DrupalのSimple OAuthとPostmanを使ったOAuth認証の確認

Drupalのsimple_oauthモジュールを用いたRESTリソースのoauth2認証を試す

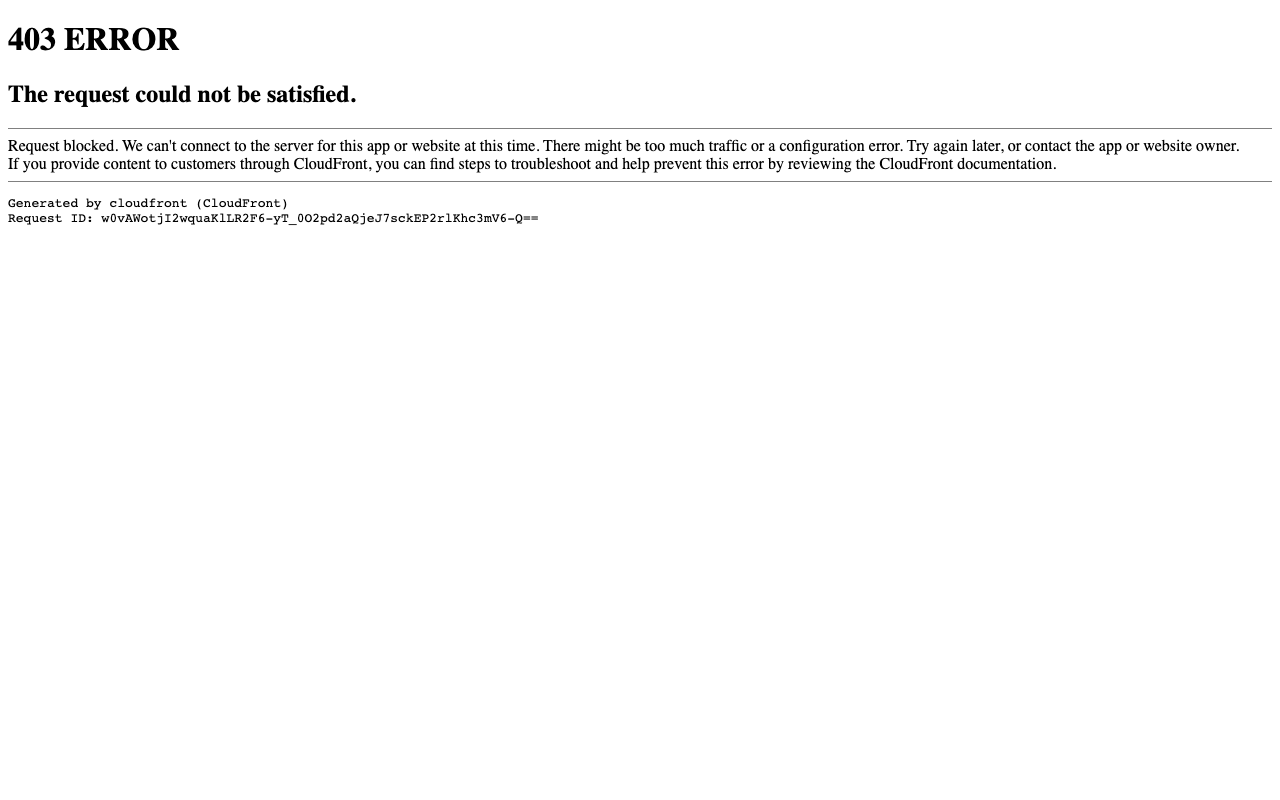

Auth0 プロバイダーと Strapi のチュートリアル